Программистан Бесплатные программы для вашего компьютера, полезные советы по Windows. Список служб Windows, которые рекомендуется отключить Служба обнаружения ssdp

В Windows NT/2000/XP/Vista/Seven службы - это программы, которые выполняются в фоновом режиме и не имеют пользовательского интерфейса. Многие службы – важные компоненты системы, без которых не возможна правильная работа операционной системы. Но отключение некоторых служб не причинит вреда системе. И при этом позволит уменьшить нагрузку на процессор и сэкономить память. Это службы, не требующиеся для реализации функциональности какой-то конкретной машины, которая настроена на определенные задачи. К примеру, если компьютер не подключен к сети Интернет, то для него нет необходимости в службе «Сетевые подключения» и прочих службах, связанных с сетью.

Почти все системные службы зависят друг от друга, так что необходимо быть предельно осторожным, изменяя стандартные настройки. При отключении одной службы не запустятся все службы, которые зависят от нее. Это может вызвать неприятные последствия. Поэтому прежде чем пуститься в эксперименты, лучше создать резервную копию того раздела реестра, который несет ответственность за запуск системных служб. А именно: .

В данной статье будут описаны службы «Speed Disk Service», «Norton Unerase Protection», «AVP Control Centre Service» и т.д., появляющиеся после установки соответствующих им компонентов. Разобраться с ними пользователю предстоит самостоятельно.

Необходимо учитывать, что в Windows можно настроить службы для каждой учетной записи. Таким образом, если компьютером пользуется несколько человек, и каждому он необходим для собственных нужд то каждый может оставить те службы, которыми именно он будет пользоваться.

И еще один важный момент. Данная статья написана, чтобы рассказать широкой публике о возможностях оптимизации системы, и не призывает предпринимать никаких неосмысленных действий в этом отношении. Необходим помнить, что отключив какую-нибудь службу, вы повлияете на работу задач, выполняющихся на этой машине, и если впоследствии системе понадобится отключенный сервис, не стоит винить автора этих строк.

Перед работой со службами введите в командной строке «services.msc», либо выберете соответствующий пункт в меню «Пуск». Откройте «Панель управления», далее «Администрирование» > «Службы». В колонке «Состояние» показано текущее состояние службы (отключена или работает), в колонке «Тип запуска» показано, будет ли служба автоматически запускаться при загрузке Windows. Для того чтобы отключить службу, кликните по ней дважды и в графе «Тип запуска» установите «Отключено». Здесь же можно отключить службу для незамедлительного прекращения работы.

Ниже описаны службы, которые можно отключить, но только если вы не пользуетесь соответствующими функциями компьютера.

"Служба обнаружения SSDP" , "Узел универсальных PnP-устройств " – это службы, которые предназначены для подключения к компьютеру «умной» бытовой техники. У большинства российских граждан такой техники просто нет. Эти службы можно отключить.

"Автоматическое обновление" , "Адаптер производительности WMI" , "Модуль поддержки смарт-карт" , "Смарт-карты" , "Серийный номер переносного медиа-устройства"

– В российских условиях эти службы применяются довольно редко. Подробное описание служб ищите в специализированных источниках.

"Вторичный вход в систему" , "Совместимость быстрого переключения пользователей" – можно отключить, если у системы только один пользователь.

"Планировщик заданий" – можно отключить, если вы не планируете запускать приложения, заданные расписанием.

"Источник бесперебойного питания" – Эту службу можно отключить, если вы не пользуйтесь источником бесперебойного питания.

"Клиент отслеживания изменившихся связей " - для жесткого диска не применяется файловая система NTFS, то можно удалить эту службу.

"Теневое копирование том а " – эту службу можно удалить, если в компьютере используется не RAID-массив, а обычный жесткий диск.

"Диспетчер очереди печати" – если к компьютеру не подключен принтер, эту службу можно удалить.

"Беспроводная настройка" – если у вас не ноутбук, либо же ноутбук без Wi-Fi адаптера, предназначенного для подключения к сети по радиоканалу, то эту службу можно удалить.

– при удалении этой службы интернет браузер не будет предпринимать попытки подключения к интернету при просмотре страниц с обновляющимися элементами.

"Служба индексирования " – при удалении этой службы уменьшится место, занимаемое системой на диске, ускорится открытие файлов, система, но поиск при помощи внутренних средств проводника будет проводиться медленнее. Отключив эту службу, нажмите Win+R, и, запустив программу ciadv.msc удалите индексные файлы, освободив, таким образом, место на жестком диске.

"Службу регистрации ошибок", "Журналы и оповещения производительности" , "Уведомление о системных событиях" -можно отключить, так большинству пользователей не приходится вести протоколы системных ошибок.

"NetMeeting Remote Desktop Sharing Telnet", "Диспетчер сетевого DDE", "Диспетчер сеанса справки для удаленного рабочего стола", "Обозреватель компьютеров", "Диспетчер учетных записей безопасности", "Рабочая станция", "Модуль поддержки NetBIOS через TCP/IP", "Оповещатель", "Сервер папки обмена", "Сетевой вход в систему", "Служба сообщений", "Служба сетевого DDE", "Сервер", "Служба сетевого расположения NLA", "Службы криптографии", "Службы терминалов", "Удаленный реестр", "Фоновая интеллектуальная служба передачи" - можете отключить эти службы, если у вас нет локальной сети.

"Диспетчер автоподключений удаленного доступа" - при удалении этой службы интернет браузер не будет предпринимать попытки подключения к интернету при просмотре страниц с обновляющимися элементами.

"QoS RSVP", "DNS-клиент", "DHCP-клиент", "Диспетчер отгрузки", "Брандмауэр интернета", "Веб-клиент", "Телефония", "Служба шлюза уровня приложения", "Защищенное хранилище", "Службы IPSEC", "Маршрутизация и удаленный доступ", "Сетевые подключения", "Диспетчер подключений удаленного доступа" - эти службы можно отключить, если у компьютера нет ни модема, ни локальной сети.

"Служба времени Windows" - если вы не собираетесь синхронизировать через интернет часы вашего компьютера с атомными часами.

"Служба COM записи компакт-дисков IMAPI" - сли вместо встроенных в Windows средств записи дисков вы используйте специализированную программу (WinOnCD или Nero Burning ROM), то можете удалить эту службу.

Продолжаем цикл статей посвященных службам Windows XP. Информация носит ознакомительный и практический характер (с точки зрения оптимизации).

Система событий COM+ (COM+ Event System)

Поддержка службы уведомления о системных событиях (SENS), обеспечивающей автоматическое распространение событий подписавшимся компонентам COM. Если данная служба остановлена, SENS будет закрыта и не сможет предоставлять уведомления входа и выхода. Если данная служба отключена, все явно зависящие от нее службы не смогут запуститься.

Системное приложение COM+ (COM+ System Application)

Управление настройкой и отслеживанием компонентов COM+. Если данная служба остановлена, большинство компонентов COM+ не будет работать правильно. Если данная служба отключена, все явно зависящие от нее службы не смогут запуститься.

Для обеспечения устойчивой работы операционной системы рекомендуется установить тип запуска данной службы в значение «Вручную».

После отключения данной службы множество других служб, включая Remote Procedure Call (RPC), не будут функционировать, а большая часть COM+ компонентов не будет работать корректно.

Служба COM записи компакт-дисков IMAPI (IMAPI CD-Burning COM Service)

Управление записью компакт-дисков с помощью IMAPI (Image Mastering Applications Programming Interface). Если эта служба остановлена, этот компьютер не может записывать компакт-диски. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Вы можете установить тип запуска в значение «Вручную», тогда служба будет запускаться в тот момент, когда Вы будете записывать диск, а потом отключаться. Если же у Вас начнут возникать проблемы с записью дисков после установки значения «Вручную», то измените значение на «Автоматически». Данная служба занимает около 1.6 Мб в оперативной памяти в режиме бездействия, что негативно сказывается на быстродействии системы.

Данная служба может быть отключена, если у Вас нет CD-RW или DVD-RW привода в системе.

Служба администрирования диспетчера логических дисков (Logical Disk Manager Administrative Service)

Выполняет настройку жестких дисков и томов. Эта служба выполняется только во время процессов настройки конфигурации, а затем останавливается.

Данная служба необходима для запуска оснастки «Управление дисками» для динамических разделов.

Не отключайте данный сервис, если у Вас запущена служба Logical Disk Manager.

Служба восстановления системы (System Restore Service)

Выполняет функции восстановления системы. Чтобы остановить данную службу, следует отключить восстановление системы на вкладке Восстановление системы, в которую можно попасть, нажав правой кнопкой мыши на ярлыке Мой компьютер на рабочем столе и выбрав пункт Свойства

Хотя данная служба использует достаточно большое количество системных ресурсов, она может быть неоценимой для системы, особенно когда происходит неудачная установка программного обеспечения или сбой системы в целом.

После отключения данного сервиса станет невозможным автоматическое восстановление системы после сбоя.

Служба времени Windows (Windows Time )

Управляет синхронизацией даты и времени на всех клиентах и серверах в сети. Если эта служба остановлена, синхронизация даты и времени не будет доступна. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Использует сетевой протокол времени (NTP), чтобы сохранить компьютеры в синхронизированном домене. Данный сервис необходим, если Вы используете программное обеспечение, работающее с протоколом Kerberos.

После отключения данной службы синхронизация по времени будет невозможна, и если Вы используете для идентификации Kerberos протокол, то Вам будет отказано в авторизации на сервере Kerberos.

Служба загрузки изображений (WIA) (Windows Image Acquisition)

Обеспечивает службы получения изображений со сканеров и цифровых камер.

При отключении данной службы программы, которые работают с изображениями, например, Windows Movie Maker, могут работать неправильно.

Служба индексирования (Indexing Service)

Индексирует содержимое и свойства файлов на локальном и удаленных компьютерах, обеспечивает быстрый доступ к файлам с помощью гибкого языка запросов.

Эта служба является одной из самых ресурсоёмких. Она занимает от 500 кб до 2 Мб памяти в неактивном состоянии, не говоря уже об использовании памяти и ресурсов процессора при индексировании дисков. Система индексирования может включиться не только во время простоя компьютера, но и во время игр. Если ваш компьютер начинает иногда «подтормаживать», то вполне возможно, что именно это является причиной.

Отключение данной службы приведет к заметному замедлению поиска файлов.

Служба обеспечения сети

Управляет XML-файлами конфигурации на базе домена для автоматического обеспечения поддержки сети.

Служба Network Provisioning осуществляет автоматическую инициализацию информации о сетях на клиентской машине. Информация загружается от провайдеров сети в виде XML файлов конфигурации и используется операционной системой для конфигурации доступа к сети.

Если Ваш компьютер не подключен к сети или находится в домашней сети, то данную службу можно отключить.

Служба обнаружения SSDP (SSDP Discovery Service)

Включить обнаружение UPnP-устройств в домашней сети.

Если у Вас в системе существует повышенная сетевая активность, хотя по сети никаких действий не осуществляется, то данная служба может быть источником этой проблемы. Служба использует порт 1900 для передачи по UDP протоколу.

При отключении данного сервиса ваш компьютер будет не в состоянии обнаружить устройства uPnP в сети.

Служба регистрации ошибок EAP (Error Reporting Service)

Позволяет клиентам Windows использовать службу протокола EAP

Если на Вашем компьютере отсутствует плата беспроводной связи, или не требуется идентификация на Вашей проводной сетевой плате, то данная служба может быть отключена.

При отключении данной службы компьютер не сможет подключиться к сетям, которые требуют EAP идентификации в том числе и к сети 802.1x .

Служба регистрации ошибок

Позволяет регистрировать ошибки для служб и приложений, выполняющихся в нестандартной среде.

Данная служба управляет системой сбора сообщений о непредвиденных системных сбоях. Служба потребляет довольно большое количество системных ресурсов, поэтому, если ваша система работает стабильно, вы можете ее отключить. Однако, если ваша система нестабильна и многие программы не работают должным образом, вы можете оставить данную службу включенной, чтобы иметь возможность получать информацию о причинах подобного поведения системы или установленных программ.

При отключении данной службы отчеты будут создаваться только для ошибок ядра и некоторых ошибок пользовательского режима.

Служба сетевого DDE (Network DDE)

Обеспечивает сетевой транспорт и безопасность для динамического обмена данными (DDE) для программ, выполняющихся на одном или на различных компьютерах. Если эта служба остановлена, сетевой транспорт и безопасность DDE не будут доступны. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Если Вы не используете Сервер папки обмена (ClipBook), то установите тип запуска службы в значение «Отключена». В режиме бездействия данная служба использует около 1.5 Mb оперативной памяти, что негативно сказывается на быстродействии операционной системы.

Служба сетевого расположения (NLA)

Данный сервис не влияет на общее быстродействие работы компьютера.

Работа данной службы никак не сказывается на уровне безопасности системы.

После инсталляции Service Pack 2 или 3, эта служба больше не требуется. Однако, данная служба может потребоваться для работы Real Player и Windows Live OneCare firewall. Если на Вашем компьютере установлена сетевая плата для работы по беспроводной сети, то тип запуска данной службы должен быть установлен в значение «Вручную», а сама служба должна быть запущена для того, чтобы получить динамический адрес IP и обновить значок в системном трее.

Службы, такие как ICS & ICF, не будет функционировать.

Служба сообщений (Messenger)

Посылает и получает сообщения, переданные администраторами или службой оповещений. Данная служба не имеет отношения к программа Windows Messenger. Если служба остановлена, оповещение не будет передано. Если данная служба неразрешена, не удастся запустить любые явно зависимые службы.

Рекомендуется отключить данную службу, что позволит Вам перестать получать сообщения рекламного характера от злоумышленников, использующих данный сервис в подобных целях. Для проверки работоспособности службы введите в командной строке команду net send 127.0.0.1 hi. Если Вы получите сообщение hi, то служба работает. Служба сообщений использует UDP порты 135, 137 и 138, а также TCP порты 135, 139 и 445.

При отключении данного сервиса сообщения обработчика предупреждений не будут переданы.

Служба управления сертификатами и ключами работоспособности

Управляет сертификатами и ключами работоспособности (которые используются для защиты доступа к сети).

Служба серийных номеров переносных устройств мультимедиа

Получает серийный номер переносного проигрывателя мультимедиа, подключенного к этому компьютеру.

Имя службы: WmdmPmSp

Исполняемый файл или название процесса: svchost.exe

Если эта служба остановлена, то защищенное содержимое может не загружаться на устройство. Оставим эту службу в режиме - Вручную.

Служба шлюза уровня приложения (Application Layer Gateway Service )

Поддерживает сторонние подключаемые модули протокола для общего доступа к Интернету и брандмауэра Windows.

Данный сервис предназначен для поддержки подключаемых модулей, которые позволяют сетевым протоколам проходить через брандмауэр и функционировать в случае использования общего доступа к подключению Internet. Подключаемые модули шлюза уровня приложения (Application Layer Gateway, ALG) могут открывать порты и изменять данные (например, порты и IP-адреса) в составе сетевых пакетов. FTP (File Transfer Protocol) – это единственный сетевой протокол с подключаемым модулем, который входит в состав операционной системы Windows. Служба занимает около 1.5 Mb в оперативной памяти.

Перед установкой Service Pack 2 или 3 данной службе необходимы службы Windows Firewall/Internet Connection Sharing.

После отключения данного сервиса, программы (MSN Messenger, Windows Messenger и др.), которые его используют, работать не будут.

Службы IPSEC (IPSEC Services)

Управляет политикой IP-безопасности и запускает ISAKMP/Oakley (IKE) и драйвер IP-безопасности.

Безопасность протокола IP (IPsec) поддерживает проверку подлинности узлов на сетевом уровне, проверку подлинности источника данных, проверку целостности данных, их конфиденциальность (шифрование) и защиту от повторения. Эта служба вводит в действие политики IPsec, созданные с помощью оснастки «Политики IP-безопасности» или посредством командной строки «netsh ipsec». Данная служба может понадобиться при использовании VPN или домена. Для домашнего использования данную службу можно отключить.

Остановка этой службы может привести к возникновению проблем с сетевыми подключениями, если политика требует, чтобы соединения использовали IPsec. Кроме того, если остановлена эта служба, то удаленное управление брандмауэром Windows недоступно.

Службы криптографии (Cryptographic Services)

Предоставляет три службы управления: службу баз данных каталога, которая проверяет цифровые подписи файлов Windows; службу защищенного корня, которая добавляет и удаляет сертификаты доверенного корня центра сертификации с этого компьютера; и службу ключей, которая позволяет подавать заявки на сертификаты с этого компьютера. Если эта служба остановлена, все эти службы управления не будут работать. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

В сущности, эта служба проверяет подписи файлов Windows. Однако, Вы все равно можете получать окошко с предупреждением о неподписанном драйвере. Эта служба необходима для обновления Windows в ручном и автоматическом режимах, а также для инсталляции Service Pack’ов и DirectX 9.0. Windows Media Player и некоторые.NET приложения могут требовать эту службу для работы некоторых функций. Служба занимает около 1.9 Мб оперативной памяти. Из соображений безопасности, необходимо установить тип запуска службы «Автоматически».

Данная служба необходима, если Вы используете службу автоматического обновления Windows или менеджер задач Windows.

После отключения данной службы не возможна проверка цифровой подписи программ.

Службы терминалов (Terminal Services)

Предоставляет возможность нескольким пользователям интерактивно подключаться к компьютеру и отображает рабочий стол и приложения на удаленных компьютерах. Является основой для удаленного рабочего стола (включая удаленное администрирование), быстрого переключения пользователей, удаленного помощника и служб терминалов.

Может сделать Ваш компьютер уязвимым и ненадежным с точки зрения безопасности. Если Вы не используете удаленный рабочий стол, рекомендуется отключить данную службу.

После отключения будет недоступна работа с удаленным рабочим столом.

Смарт-карты (Smart Card)

Данная служба управляет доступом к устройствам чтения смарт-карт.

Данный сервис, если он включен и работает, может сильно замедлять работу компьютера, например, может серьезно замедлиться скорость доступа к жесткому диску.

Совместимость быстрого переключения пользователей (Fast User Switching Compatibility)

Управление приложениями, которые требуют поддержки в многопользовательской среде.

Если в Вашей операционной системе только один пользователь или Ваш компьютер входит в домен, то службу можно отключить.

После отключения данной службы быстрое переключение пользователей будет невозможно.

Справка и поддержка (Help and Support)

Обеспечивает возможность работы центра справки и поддержки на этом компьютере. Если эта служба остановлена, центр справки и поддержки не будет доступен. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Данная служба необходима для запуска справочных документов Microsoft. Если Вы запускаете программу Справка и Поддержка через меню Пуск, то данная служба будет включена в любом случае, даже если стоит значение «Отключена».

Данный сервис необходим для использования online и offline help документации. Если Вы попытаетесь использовать help документацию при отключенной службе, служба вернет тип запуска в значение «Автоматически».

Съемные ЗУ (Removable Storage)

Данная служба управляет съемными носителями, ZIP-дисками, магнитооптическими приводами, библиотеками, стримерами и др. Если у Вас есть такие носители, то установите тип запуска данной службы в «Автоматически». В домашних условиях данная служба не нужна, поэтому можно установить тип запуска значение «Отключена».

Если после отключения данной службы у Вас стали возникать проблемы (перестал работать автозапуск и т. д.) с вашими CD-ROM, DVD-ROM и т. д., то поставьте значение типа запуска «Автоматически». После отключения данной службы, работа программ, использующих ее (таких как Backup и Remote Storage), значительно замедлится.

Телефония (Telephony)

Обеспечивает поддержку Telephony API (TAPI) для программ, управляющих телефонным оборудованием и голосовыми IP-подключениями на этом компьютере, а также через ЛВС - на серверах, где запущена соответствующая служба.

Данная служба необходима, если Вы используете подключенный к компьютеру модем или факс.

При отключении данной службы все зависимые службы могут работать некорректно.

Темы (Themes)

Управление темами оформления.

Так как данная служба потребляет достаточно большое количество системных ресурсов, рекомендуется ее отключить.

При отключении данной службы будет невозможно применять темы оформления Windows.

Теневое копирование тома (Volume Shadow Copy)

Управляет созданием теневых копий (контрольных точек состояния) дисковых томов, которые используются для архивации и восстановления или для иных целей. Если эта служба остановлена, теневые копии томов для восстановления не будут доступны и архивация и восстановление могут не работать. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Включите данный сервис, если Вы пользуетесь Windows Backup.

После отключения этой службы теневые копии будут недоступны для Backup и создание контрольных точек состояния может быть некорректным.

Уведомление о системных событиях (System Event Notification)

Протоколирует системные события, такие как регистрация в Windows, в сети и изменения в подаче электропитания. Уведомляет подписчиков из разряда ""COM+ системное событие"", рассылая оповещения.

При отключении данной службы определенные уведомления не будут работать. Например, синхронизация не будет работать, поскольку она зависит от информации обеспечения связи, уведомлений включения/выключения сети и уведомлений входа/выхода в систему.

Удаленный вызов процедур (RPC) (Remote Procedure Call)

Обеспечивает сопоставление конечных точек и иных служб RPC.

Системная служба Удаленного вызова процедур (RPC) представляет собой механизм взаимодействия между процессами (IPC), который позволяет осуществлять обмен данными и вызывать функции из других процессов. Другой процесс может быть запущен на локальном компьютере, в локальной сети или на удаленном компьютере; для получения доступа к нему используется подключение по глобальной (WAN) или виртуальной частной (VPN) сети. Служба RPC выступает в роли службы отображения конечных точек RPC и диспетчера служб СОМ (Component Object Model). Служба Удаленного вызова процедур необходима для запуска многих других служб.

Данная служба не может быть остановлена, так как от нее зависит работоспособность всей системы в целом.

После отключения данной службы операционная система перестанет загружаться. КАТЕГОРИЧЕСКИ не рекомендуется отключать данную службу.

Удаленный реестр (Remote Registry Service)

Позволяет удаленным пользователям изменять параметры реестра на этом компьютере. Если эта служба остановлена, реестр может быть изменен только локальными пользователями, работающими на этом компьютере. Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Рекомендуется отключить данную службу (установите тип запуска службы «Отключено») для того, чтобы исключить возможность изменения системного реестра Windows удаленно (по сети). Отключение повысит безопасность Вашей системы. Если же Вы администратор и Вам необходимо производить изменение в реестре удаленно, то установите тип запуска службы «Автоматически».

Данная служба отсутствует в операционной системе Windows XP Home.

При отключении данной службы, будет невозможно произвести изменения в реестре Windows удаленно.

Узел универсальных PnP- устройств (Universal Plug and Play Device Host)

Поддерживает универсальные PnP-устройства узла.

Используется совместно со службой SSDP Discovery. Обнаруживает и конфигурирует uPnP - устройства в Вашей домашней сети. Рекомендуется отключить данную службу, если Вы не используете uPnP - устройства.

Если данная служба остановлена, все UPnP-устройства прекратят работу, и добавить дополнительные устройства будет невозможно. Если данная служба отключена, все явно зависящие от нее службы запустить не удастся.

Управление приложениями (Application Management)

Обеспечивает службы установки программного обеспечения, такие как назначение, публикация и удаление.

Осуществляет обработку запросов на установку, удаление и построение списков для программ, установленных через групповую политику.

При отключении этой службы пользователи не смогут устанавливать, удалять и создавать списки программ, установленных через групповую политику. Если эта служба отключена, любые службы, которые явно зависят от нее, не смогут быть запущены.

Фоновая интеллектуальная служба передачи (Background Intelligent Transfer Service)

Обеспечивает передачу данных между клиентами и серверами в фоновом режиме. Если служба BITS отключена, такие возможности, как Windows Update, не могут правильно работать.

Данная служба позволяет использовать для передачи данных резервы сети по пропускной способности. Служба используется для передачи асинхронных данных через http 1.1 сервера. Например, на сайте Microsoft это используется для Windows Update. Служба позволяет продолжить загрузку при завершении сеанса или выключении компьютера (при следующем его запуске). Отключение службы влечет за собой невозможность работы автоматического обновления, что отрицательно влияет на безопасность системы, поэтому рекомендуется оставить тип запуска службы «Автоматически».

Если эта служба выключена, то любые приложения, зависящие от BITS (такие как центр обновления Windows или MSN Explorer) не смогут автоматически загружать программы и другую информацию.

Центр обеспечения безопасности (Security Center)

Ведет наблюдение за настройками и параметрами безопасности системы.

Позволяет получить доступ к настройкам брандмауэра Windows, настройкам автоматического обновления системы и параметрам работы антивирусной программы. Центр обеспечения безопасности не несет никакой дополнительной функциональности кроме облегчения доступа к настройкам защиты вашего компьютера. Большинство пользователей для обеспечения безопасности своих ПК используют сторонние приложения. Если это ваш случай, то в работе данной службы нет необходимости.

Если данная служба отключена, то на этом компьютере нельзя будет использовать службу Центра обновления Windows либо возможности автоматического обновления, и программы не смогут использовать интерфейса API Windows Update Agent (WUA).

DHCP-клиент (DHCP Client)

Управляет конфигурацией сети посредством регистрации и обновления IP-адресов и DNS-имен

DNS-клиент (DNS Client)

Разрешает для данного компьютера DNS-имена в адреса и помещает их в кэш.

MS Software Shadow Copy Provider (MS Software Shadow Copy Provider )

Управляет теневыми копиями, полученными при помощи теневого копирования тома.

NetMeeting Remote Desktop Sharing (NetMeeting Remote Desktop Sharing)

Разрешает проверенным пользователям получать доступ к рабочему столу Windows через корпоративную интрасеть, используя NetMeeting.

Plug and Play (Plug and Play)

Позволяет компьютеру распознавать изменения в установленном оборудовании и подстраиваться под них, либо не требуя вмешательства пользователя, либо сводя его к минимуму.

QoS RSVP (QoS RSVP)

Telnet (Telnet)

Позволяет удаленному пользователю входить в систему и запускать программы, поддерживает различных клиентов TCP/IP Telnet, включая компьютеры с операционными системами UNIX и Windows.

Windows Audio (Windows Audio)

Управление звуковыми устройствами для Windows-программ

Windows Installer (Windows Installer)

Позволяет добавлять, изменять или удалять приложения, предоставленные пакетом установщика Windows (*.msi). Если эта служба отключена, любые службы, которые явно зависят от нее, не могут быть запущены.

Данная служба необходима для установки приложений, которые используют файлы MSI. Если какие-то программы не ставятся или Вы получаете ошибку, связанную с RPC Service, то установите значение данной службы в «Автоматически» или «Вручную». После того, как Вы поставили все необходимые программы, можете отключить данную службу. В режиме бездействия данная служба использует порядка 3 - 4 Mb оперативной памяти. Поэтому рекомендуется поставить значение «Вручную» для экономии оперативной памяти.

При отключении данной службы будет невозможно устанавливать программы.

Решение

Технологий становится все больше и больше. Они рождаются, меняются, исчезают и перерождаются. Все это создает большой ком, который растет и растет. Зачастую во многих компаниях разобраться с тем, что вообще используется в корпоративной инфраструктуре, - уже большая задача, не говоря о том, чтобы это все безопасно настроить… Это я к тому, что мест, через которые мы можем что-то где-то поломать или хотя бы выведать, - огромное количество. Сегодня этого мы и коснемся. И первым примером будет электронная почта.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.Как сервис она была придумана много лет назад. В ее основе лежит протокол SMTP, функционирующий на двадцать пятом TCP-порту. Принцип его работы выглядит примерно так. Мы, используя свой почтовый клиент, подключаемся к почтовому серверу (Mail Transfer Agent) по SMTP и говорим, что хотим отправить письмо на такой-то адрес. MTA принимает от нас письмо и подключается к тому MTA-серверу (опять по SMTP), куда мы посылаем письмо. IP-адрес удаленного MTA наш MTA получает из MX-записи той доменной зоны, куда мы шлем письмо (то, что идет в email после @). Найти MX-запись (читай - MTA) для любого домена очень просто:

Nix:

dig MX any_host_name.com

Win:

nslookup -type=mx any_host_name.com

Ты даже сам можешь отправить письмо, используя ncat или Telnet. Все, что потребуется, - это четыре команды: HELO, MAIL TO, RCPT TO, DATA (хотя есть ряд ограничений в зависимости от настроек сервера). Также стоит отметить, что каждое письмо имеет заголовки и тело сообщения. Заголовки только частично отображаются конечному пользователю (например, «Subject:») и используются, например, при возврате письма из-за проблем в конечном MTA.

Но самое важное, что фактически письмо проходит больше чем через один MTA и каждый из них добавляет ряд своих заголовков. Причем здесь все очень и очень «разговорчивы». Например, если письмо приходит из какой-то корпоративной сети к нам на почту, то мы, скорее всего, увидим в заголовках IP-адрес оправившего его пользователя (то есть того, кто подключился к внутреннему MTA в корпоративной сети) и версию используемого почтового клиента. Далее мы увидим данные уже самого MTA: IP-адрес (или имя в корпоративном домене), версию серверного ПО. А после этого очень часто - аналогичную запись, но уже по другому сетевому интерфейсу MTA.

Вдобавок к этому можно часто увидеть версию корпоративного антивируса, проверяющего всю почту, или применяемого спам-фильтра, а также характеристики детекта спама. Все это можно задействовать для более заточенных атак с использованием социальной инженерии. Например, в определенных ситуациях мы можем заранее «отслеживать» вероятность, что наше письмо попадет в спам. Кстати, если ты посылаешь письмо через какой-то веб-сайт (например, mail.ru), то твой IP тоже можно будет увидеть в заголовках.

Как же посмотреть эти заголовки? Очень просто. Все почтовые клиенты поддерживают их. Например, в Thunderbird -

Итог. Отправляем одно письмо секретарше в какую-то компанию, та нам отвечает. И мы уже знаем, что да как у них там:).

Получить список доменов

Решение

Продолжим сбор информации. Давай представим себе компанию, которую мы хотим поломать снаружи. Одна из первых задач для пентеста через интернет - получить список доменных имен / виртуальных хостов. Методов много, и они стары как мир: обратный резолв IP, перебор имен, гуглохакинг. И ни один из них не дает полного результата, так что попробуем использовать их все вместе, попутно добавив чего-нибудь новенького:).

«Новенькое» - это сбор информации об именах с помощью SSL. Итак, давай вспомним основу. При подключении по SSL к любому серверу он возвращает нам свой сертификат. Сертификат - это набор полей (в том числе и открытый ключ сервера), подписанный корневым центром сертификации. В нем также есть поле CN (Common Name), где содержится имя сервера, на который выдан данный сертификат. Это уже что-то.

Например, когда мы сканируем по IP-адресам сеть и находим какой-то HTTP-сервер, то часто мы можем получить от него ответ с ошибкой (403). Все правильно, ведь мы не знаем, что указывать в заголовке Host HTTP-запроса. Тут-то нам и пригодится имя сервера. Посмотрим в SSL-сертификат, и вуаля - мы уже знаем, что подставить в заголовок.

Но это еще не все. Есть еще одно малоизвестно поле того же сертификата - SubjectAltName. Оно позволяет задавать альтернативные имена. То есть фактически один ключик может быть использован для совсем разных имен. Смотри рисуночки, и все станет ясно.

Получается, что вроде бы из «секьюрити»-фишки мы достаем крупицы интересующей нас информации. Отмечу еще из личного опыта, что иногда в сертификаты попадает информация и о внутренних именах хостов.

Атаковать с использованием техники session puzzling

Решение

Логические уязвимости - это всегда весело. Они бывают простыми и сложными, но их объединяет одно - необходимость правильно подумать. Вот только есть с ними и небольшая проблема: их как-то не особо типизируют (возможно, как раз-таки потому, что они все такие разнообразные:)). Ну да ладно. Хочу рассказать тебе об интересной технике (или виде уязвимостей, это уж как посмотреть), которую презентовали относительно недавно, пару лет назад. Название ей - session puzzling или session variable overloading (по версии OWASP).

Для начала давай вспомним, как веб-приложения аутентифицируют и авторизуют пользователя (HTTP ведь stateless).

- Юзер входит на сайт.

- Юзер вводит логин и пароль и отправляет на сервер.

- Сервер проверяет эти данные и, если все верно, пускает его во внутреннюю часть, при этом отправляя юзеру cookie в HTTP-ответе.

- Когда юзер переходит на какую-то еще страницу, браузер добавляет к запросу куки. Сервер по данной куке понимает, что юзер уже аутентифицирован, и работает в соответствии с этой мыслью.

Все выглядит вполне четко, но здесь пропущен важный момент. Он состоит в том, что сервер хранит у себя информацию о сессии конкретного пользователя. То есть приходит кука от юзера, он берет ее и смотрит (в памяти, в БД - в зависимости от ПО), а что же к ней у него «привязано». Простейший пример: он может хранить имя пользователя в сессии. И по куке получать из сессии имя и точно знать, кто к нему обратился в данный момент.

Вообще, в сессии хранят обычно «временную» информацию, а что-то более-менее постоянное - уже в БД. Например, логично хранить имя юзера в сессии, а вот его «роль» можно хранить в БД и запрашивать только по необходимости. Здесь, на самом деле, многое зависит от конкретного приложения и разработчика ПО.

Например, хранение большого объема данных в сессии может привести к исчерпанию либо памяти веб-сервера (Tomcat), либо свободного места на жестком диске (PHP). С другой стороны, обращения в БД требуют больше времени. Обусловлен выбор обычно производительностью, и о безопасности здесь редко думают (конечно, ведь как можно повлиять на то, что хранится на серверной стороне?).

И вот мы подошли к самой сути данной атаки: в определенных ситуациях мы можем влиять на то, что хранится на сервере. В каких конкретно - это тоже зависит от ситуации. Чаще всего нам нужны несколько различных точек входа в приложения, данные из которых попадают в одну и ту же переменную сессии.

Я приведу классический пример, и все будет ясно. Та же ситуация, что описана выше. Клиент, который может входить в приватную зону на сайте через страницу логина. Сайт, который хранит имя клиента в сессии, а доступ к приватным страницам проверяет по имени пользователя из сессии.

Но добавим к этому страницу с восстановлением пароля, на которой ты должен ввести свое имя (1), а система в ответ задаст секретный вопрос (2), на который ты должен будешь ввести правильный ответ для сброса пароля (3). И, как ты вероятно уже понял, для того чтобы провести по этой последовательности тебя (от 1 до 3), сервер должен также воспользоваться сессией и хранить в ней имя пользователя.

Так вот, атака будет заключаться в том, что, когда мы заходим на страницу восстановления и вводим имя пользователя администратора, сервер в сессии отмечает, что юзер - админ, и выводит для админа секретный вопрос. Все! Мы можем ничего не вводить, а просто перейти на приватный раздел сайта. Сервер посмотрит сессию, увидит, что имя пользователя админа, и даст нам доступ. То есть во время восстановления пароля мы «поставили» необходимое нам значение и дальше пошли бороздить приватные части. Бага здесь и в том, что сайт использует одно имя переменной и при аутентификации, и при восстановлении пароля.

Сначала может показаться, что данный тип уязвимости - редкость. На самом деле это не так. Я лично находил такие в достаточно распространенных продуктах. Вот только не знал тогда, что это так называется.

Кстати, кроме обхода аутентификации, использовать данную технику можно для повышения привилегий или перескока шагов на многошаговых операциях…

Как искать такого типа баги? Фактически какой-то суперметодики для этого нет. Но в качестве начала необходимо выискать входные точки в приложение, имеющие потенциальную возможность влиять на значения в сессионных переменных. А дальше - мозг, руки и тесты, тесты, тесты.

Если заинтересовался или хочешь попробовать на специальном уязвимом приложении - прошу к авторам изначального ресерча .

Провести атаку с подделкой Host

Решение

Еще один пример почти логической веб-уязвимости. Она основана на возможности подделки заголовка Host HTTP-запроса. Точнее, на отсутствии его проверки веб-сайтом при его последующем использовании. Но по порядку.

Когда ты вводишь в браузере какое-то имя сайта, он подключается к полученному из имени IP-адресу и в HTTP-запросе обязательно использует заголовок «Host:», в котором указывает это имя. Часто веб-приложения берут значение из Host для построения путей до ресурсов (скриптов, картинок и прочего). Вероятно, это позволяет им работать без привязки к конкретному названию сайта. Вроде как таким образом работает Joomla, Drupal.

Вообще, с точки зрения безопасности, это немного странная, но неопасная ситуация. Казалось бы, да, подставив свое доменное имя в Host, мы можем сделать так, чтобы на ресурс загрузились бы наши JS-скрипты (считай - XSS). Но заставить чужой браузер сделать то же самое (то есть вставить неверный Host), по сути, невозможно. Так что с точки зрения SOP здесь все вроде вполне нормально.

Но недавно я прочитал интересный пример эксплуатации данной фичи. Представь себе страницу восстановления пароля. Вводишь имя почты, и на нее отправляется ссылка со случайным токеном для смены пароля (классическая ситуация). Так вот, мы также можем подставить свой Host в запросе, и тогда письмо, которое придет пользователю, будет содержать наш домен! И как только пользователь кликнет на данную ссылку, на наш домен он перейдет вместе с токеном, который мы можем быстренько использовать для смены пароля.

Конечно, здесь есть важное затруднение - требуется применить социальную инженерию. Пользователь, конечно, не должен кликать на все сообщения о сбросе пароля. Кроме того, есть ряд серверных ограничений, так как веб-серверы будут отказываться обрабатывать запросы для неизвестных им Host.

Но все же в этой атаке что-то точно есть.

Поломать UPnP

Решение

Universal Plug and Play (UPnP) - это набор сетевых протоколов, которые были созданы для упрощения взаимного нахождения различными девайсами, а также для их взаимодействия. Девайсом в данном случае может быть почти все что угодно: роутер, принтер, smartTV, какие-то сервисы Windows… И хотя, возможно, термин UPnP кажется тебе незнакомым, фактически он очень и очень распространен.

С точки зрения примера взаимодействия можно посмотреть в сторону Skype или BitTorrent и Wi-Fi-роутеров. Первые с помощью UPnP могут найти роутер и отправить ему набор команд на проброс какого-то внешнего порта вовнутрь. Очень удобно получается: никаких заморочек с ручной настройкой port forwarding’а.

Но если посмотреть на это с нашей хакерской точки зрения, то здесь есть чем поживиться… UPnP как технология появился еще в начале 2000-х и, возможно, потому имеет приличный ряд огрехов с точки зрения безопасности. Отсутствие аутентификации, например. Но давай обо всем по порядку.

UPnP основывается на нескольких протоколах, а также, что важнее, на определенной логической последовательности:

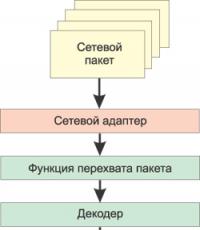

Обнаружение устройств. И для этого используется протокол SSDP (Simple Service Discovery Protocol - UDP, 1900-й порт). Каждое устройство, поддерживающее UPnP и предоставляющее какой-то сервис, систематически отправляет SSDP Notify пакет на 1900 UDP на multicast-адрес 239.255.255.250. Формат данных пакетов - HTTP.

В нем он сообщает поддерживаемые стандарты, а также TCP-порт и URL до описания (XML) каждого из своих сервисов. Например, http://192.168.0.1:1900/igd.xml описывает возможности сервиса InternetGatewayDevice.

Кроме прослушки 239.255.255.250, мы «насильно» можем посылать M-SEARCH запросы на тот же 1900-й порт. UPnP-серверы должны будут ответить на данный запрос. Отвечают все тем же Notify-пакетом.

Итак, первая задача - это, по сути, получение списка UPnP-серверов, а также URL’ов до XML’ек, с полным описанием функциональных возможностей каждого из сервисов сервера. Это важно, так как и порт, и URL’ы могут быть различными у разных производителей.

Определение возможностей. Итак, из SSDP мы получаем список сервисов со ссылкой на их описание в формате XML. Для доступа к ним уже используется обычный HTTP. В данном файле идет описание каждого из сервисов, а также ссылки на XML-файлы со списком возможных действий для каждого из них. То есть в данном случае XML’ки - это просто статические описания всех возможностей сервисов, а также перечень входных точек в сервисы и необходимых данных для выполнения действий.

Контроль. Получив данные XML’ки, мы уже можем создавать SOAP-пакеты и посылать их на сервер по HTTP, выполняя, таким образом, какие-то действия на сервере.

Аутентификация, как я уже говорил, отсутствует, и сервер выполнит все действия, которые ему придут в SOAP-запросе.

В 2008 году GNUCitizen даже выложили специальную SWF’ку . Эта SWF’ка (Flash) посылала SOAP-запрос на роутер (его IP необходимо указать), чтобы тот прокинул произвольный внешний порт на порт хоста юзера-жертвы. И получается, что, как только юзер-жертва открывал сайт с данной SWF, флеш «пропиливал» дырку в роутере до юзера и мы могли его атаковать. Очень удобно!

К сожалению, данный способ больше не работает: с тех пор ужесточилась песочница Flash’а и мы уже не можем посылать произвольные POST-запросы (самое главное, нам надо добавить еще заголовок SOAPAction) на любой другой хост (так как сначала произойдет запрос на разрешающие правила в crossdomain.xml).

Итак, теперь, я думаю, мы видим, как это все работает. Давай еще посмотрим, что можно с этим сделать.

Во-первых, это прошитые возможности SOAP’а. Кроме примера с пробросом портов, есть случаи, когда мы можем сменить настройки роутера и выставить свой DNS-сервер. А это уже ого-го! Тут все зависит от конкретного устройства, сервисов и нашей фантазии.

Во-вторых, это приличный инф-дисклоуз: IP-адреса, версия девайса и UPnP-библиотек и прочее (в SSDP, HTTP-сервере и XML’ках) Вдобавок к этому многие прошитые возможности также могут нам что-то рассказать. Пароли, например. Как-то во время внешнего пентеста обнаружили доступный SSDP и накопали пучок приватной инфы о внутренностях компании.

В-третьих, мы можем поломать сами сервисы. Год назад Rapid7 сделали прикольнейшее исследование UPnP . Они просканили интернет на SSDP и на SOAP (на стандартных портах), пофингерпринтили их. Оказалось, что большинство UPnP-серверов построено на четырех SDK. Из них выделяются MiniUPnP и Portable UPnP (libupnp), на которых «держится» больше половины. Но что важнее, почти все серверы используют устаревшие версии библиотек, в каждой из которых есть пучок уязвимостей, в том числе приводящих к RCE. Причем и в SOAP’е, и в SSDP.

Кроме того, в этом исследовании показано, как на самом деле много таких устройств торчит наружу, хотя бы SSDP. То есть даже если тот же SOAP закрыт, мы можем захватить удаленный контроль над устройством через SSDP.

Конечно, здесь надо отметить, что с удаленным сплоитингом может быть не очень просто, так как устройства эти часто построены на всяких MIPS, ARM, что точно все затрудняет. К тому же придется бороться еще и с механизмами защиты памяти ОС (тот же ASLR). Но все-таки это возможно.

Что же нам надо, чтобы все поломать?

Тулз на деле немного. В метасплоите есть модуль для поиска UPnP (и детекта CVE по ним). Плюс есть два «комбайна», позволяющих выполнять SOAP-команды. Это Miranda и Umap . Оба написаны на Python’е, только под *nix и при этом не очень хорошо работают.

Надеюсь, прочтенное наполнило тебя энтузиазмом и жаждой жизни, так что если есть желание поресерчить - пиши на ящик. Всегда рад:). И успешных познаний нового!

Предупреждение : данный процесс подразумевает некоторую степень риска, а потому желательно иметь хотя бы общее представление о том, что мы собираемся сделать. Если надо вернуть все службы в состояние по умолчанию, то загрузить готовые рег-файлы можно . Выбираете свою систему и загружаете архив. После закачки архив распаковываете и запускаете рег-файл.

Полное описание служб, а также название и отображаемое имя можно посмотреть и изменить состояние по этому пути: Пуск - Панель управления - Администрирование - Службы.

Но не все службы необходимы для нормальной работы компьютера. Ниже приводиться список служб, которые отключены или включены в моей конфигурации. Пользователь один (с правами администратора), к сети не подключен . Для выхода в Интернет я использую сотовый телефон в качестве модемного соединения.

AST Service (Nalpeiron Licensing Service) - Отключена .

BranchCache (Эта служба кэширует сетевое содержимое, полученное от кэширующих узлов локальной подсети) - Вручную .

DHCP-клиент (Регистрирует и обновляет IP-адреса и DNS-записи для этого компьютера) - Авто

DNS-клиент (Служба DNS-клиента (dnscache) кэширует имена DNS (Domain Name System) и регистрирует полное имя данного компьютера.) - Отключено . При наличии сети - Авто

KtmRm для координатора распределенных транзакций (Координирует транзакции между MS DTC и диспетчером транзакций ядра (KTM).) - Вручную .

Microsoft .NET Framework NGEN v2.0.50727_X86 (Microsoft .NET Framework NGEN) - Вручную.

Parental Controls (Эта служба является заглушкой для функциональных возможностей службы родительского контроля Windows, которая существовала в ОС Vista.) - Вручную .

Plug-and-Play (Позволяет компьютеру распознавать изменения в установленном оборудовании и подстраиваться под них, либо не требуя вмешательства пользователя, либо сводя его к минимуму) - Авто

Quality Windows Audio Video Experience (Quality Windows Audio Video Experience (qWave) - сетевая платформа для потоковой передачи аудио и видео в домашних сетях на основе IP-протокола) - Вручную .

Remote Desktop Configuration (Remote Desktop Configuration) - Вручную .

Superfetch (Поддерживает и улучшает производительность системы.) - Авто

Windows Audio (Управление средствами работы со звуком для программ Windows.) - Авто .

Windows CardSpace (Это обеспечивает надежную возможность создания, управления и раскрытия цифровых удостоверений.) - Вручную

Windows Driver Foundation - User-mode Driver Framework (Управление хост-процессами драйверов пользовательского режима.) - Вручную .

Windows Search (Индексирование контента, кэширование свойств и результатов поиска для файлов, электронной почты и другого контента.) - Авто . Если не пользуетесь поиском на компьютере, то можно и Отключить .

WMI Performance Adapter (Provides performance library information from Windows Management Instrumentation (WMI) providers to clients on the network.) - Вручную .

Автонастройка WWAN (Эта служба управляет мобильными широкополосными (GSM и CDMA) карточками данных и встроенными модульными адаптерами, а также подключениями и автоматической настройкой сетей.) - Вручную .

Автономные файлы (Служба автономных файлов выполняет работу по обслуживанию кэша автономных файлов,) - Вручную .

Агент защиты сетевого доступа (Агент службы защиты доступа к сети собирает и управляет сведениями о работоспособности клиентских компьютеров в сети) - Вручную .

Агент политики IPsec (Безопасность протокола IP (IPsec) поддерживает проверку подлинности кэширующих узлов на сетевом уровне) - Вручную .

Адаптивная регулировка яркости (Предназначена для наблюдения за датчиком внешнего освещения и корректировки яркости монитора в соответствии с изменениями освещенности.) - Вручную .

Архивация Windows (Поддержка архивации и восстановления в Windows.) - Вручную .

Биометрическая служба Windows (Биометрическая служба Windows предназначена для сбора, сравнения, обработки и хранения биометрических данных в клиентских приложениях без получения непосредственного доступа к биометрическим образцам или оборудованию) - Вручную .

Брандмауэр Windows (Брандмауэр Windows помогает предотвратить несанкционированный доступ к вашему компьютеру через Интернет или сеть.) - Отключено . Используется Брандмауэр от стороннего производителя.

Веб-клиент (Позволяет Windows-программам создавать, получать доступ и изменять файлы, хранящиеся в Интернете) - Вручную .

Виртуальный диск (Предоставление служб управления дисками, томами, файловыми системами и массивами запоминающих устройств.) - Вручную .

Вспомогательная служба IP (Provides tunnel connectivity using IPv6 transition technologies) - Вручную .

Вторичный вход в систему (Позволяет запускать процессы от имени другого пользователя) - Вручную .

Группировка сетевых участников (Включает многосторонние взаимодействия с помощью группировки одноранговой сети.) - Вручную .

Дефрагментация диска (Предоставляет возможность дефрагментации дисков.) - Вручную . Можно оставить и Авто , задав расписание для запуска.

Диспетчер автоматических подключений удаленного доступа (Создает подключение к удаленной сети, когда программа обращается к удаленному DNS- или NetBIOS-имени или адресу.) - Вручную .

Диспетчер печати (Загрузка файлов в память, чтобы напечатать позже) - Авто . Если нет принтера, то Отключено .

Диспетчер подключений удаленного доступа (Управляет подключениями удаленного доступа и виртуальной частной сети (VPN) с данного компьютера к Интернету или другим удаленным сетям.) - Вручную .

Диспетчер сеансов диспетчера окон рабочего стола (Обеспечивает запуск и обслуживание диспетчера окон рабочего стола) - Авто .

Диспетчер удостоверения сетевых участников (Предоставляет службы идентификации для протокола однорангового разрешения имен (PNRP) и группировки одноранговой сети) - Вручную .

Диспетчер учетных данных (Обеспечивает защищенное хранение и извлечение учетных данных пользователей,) - Вручную .

Диспетчер учетных записей безопасности (Запуск этой службы служит для других служб сигналом о том, что диспетчер учетных записей безопасности (SAM) готов к приему запросов.) - Авто .

Доступ к HID-устройствам (Обеспечивает универсальный доступ к HID-устройствам) - Вручную .

Журнал событий Windows (Эта служба управляет событиями и журналами событий) - Авто .

Журналы и оповещения производительности (Служба журналов производительности и оповещений собирает данные с локальных и удаленных компьютеров соответственно заданным параметрам расписания, а затем записывает данные в журнал или выдает оповещение.) - Вручную .

Защита программного обеспечения (Разрешает загрузку, установку и принудительное применение цифровых лицензий для Windows и приложений Windows) - Авто .

Защитник Windows (Защита от шпионских и потенциально опасных программ) - Авто . Но все же рекомендуется использовать продукты от сторонних производителей для защиты своего компьютера от вирусов.

Изоляция ключей CNG (Служба изоляции ключей CNG размещается в процессе LSA) - Вручную .

Инструментарий управления Windows (Предоставляет общий интерфейс и объектную модель для доступа к информации об управлении операционной системой, устройствами, приложениями и службами.) - Авто .

Информация о совместимости приложений (Обработка запросов на проверку совместимости для приложений по мере их запуска) - Вручную .

Клиент групповой политики (Данная служба ответственна за применение параметров, определенных администраторами для компьютеров и пользователей через компонент групповой политики.) - Авто .

Клиент отслеживания изменившихся связей (Поддерживает связи NTFS-файлов, перемещаемых в пределах компьютера или между компьютерами в сети.) - Авто .

Координатор распределенных транзакций (Координация транзакций, охватывающих несколько диспетчеров ресурсов, таких как базы данных, очереди сообщений и файловые системы.) - Вручную .

Кэш шрифтов Windows Presentation Foundation (Оптимизирует производительность приложений Windows Presentation Foundation (WPF) путем кэширования обычно используемых данных шрифтов.) - Вручную .

Ловушка SNMP (Принимает сообщения перехвата, созданные локальными или удаленными агентами SNMP и пересылает их программам управления SNMP, запущенными на этом компьютере.) - Вручную .

Локатор удаленного вызова процедур (RPC) (В Windows 2003 и более ранних версиях Windows служба "Локатор удаленного вызова процедур (RPC)" управляла базой данных службы имен RPC.) - Вручную .

Маршрутизация и удаленный доступ (Предлагает услуги маршрутизации организациям в локальной и глобальной сетя) - Отключена .

Модули ключей IPsec для обмена ключами в Интернете и протокола IP с проверкой подлинности (Служба IKEEXT содержит модули для работы с ключами в Интернете (IKE) и по протоколу IP с проверкой подлинности (AuthIP).) - Авто .

Модуль запуска процессов DCOM-сервера (Служба DCOMLAUNCH запускает серверы COM и DCOM в ответ на запросы активации объектов) - Авто .

Модуль поддержки NetBIOS через TCP/IP (Осуществляет поддержку NetBIOS через службу TCP/IP (NetBT) и разрешение имен NetBIOS для клиентов в сети) - Вручную .

Немедленные подключения Windows - регистратор настройки (Служба WCNCSVC содержит конфигурацию Windows Connect Now (реализация протокола WPS от Майкрософт)) - Вручную

Обнаружение SSDP (Обнаруживает сетевые устройства и службы, использующие протокол обнаружения SSDP, такие как устройства UPnP) - Вручную .

Обнаружение интерактивных служб (Включает уведомление пользователя о необходимости пользовательского ввода для интерактивных служб, которое предоставляет доступ к диалоговым окнам, созданным интерактивными службами, по мере их появления.) - Вручную

Обозреватель компьютеров (Обслуживает список компьютеров в сети и выдает его программам по запросу) - Вручную .

Общий доступ к подключению к Интернету (ICS) (Предоставляет службы трансляции сетевых адресов, адресации, разрешения имен и службы предотвращения вторжения для домашней сети или сети небольшого офиса.) - Отключена .

Определение оборудования оболочки (Предоставляет уведомления для событий автозапуска на различных устройствах.) - Авто .

Основные службы доверенного платформенного модуля (Разрешает доступ к доверенному платформенному модулю (TPM), который предоставляет услуги криптографии на основе оборудования компонентам системы и приложениям.) - Вручную

→ отключение потенциально опасных служб Windows

Отключение потенциально опасных служб Windows

Ещё один шаг к обеспечению безопасности вашего компьютера – это отключение потенциально опасных служб Windows. Кроме того, отключение некоторых системных служб, работающих по умолчанию, но при этом часто неиспользуемых в домашних условиях, ускорит работу вашего компьютера.

Найти эти службы можно следующим образом:

- Пуск → Выполнить → написать в командной строке следующее: services.msc → нажать ОК . или

- Панель управления → Переключение к классическому виду → Администрирование → Службы .

Отключить службы (разумеется, не все, а только неиспользуемые) в появившемся окне Службы (локальные) просто: нажмите на искомую службу, справа появится предложение остановить или перезапустить службу. Прочтите предложенную информацию и нажимайте «отключить».

Ещё раз напоминаю: отключать эти службы следует, если в них нет необходимости. То есть, если вы владелец домашнего компьютера, не соединенного локальной сетью с другими компьютерами, что и бывает в большинстве случаев.

Какие службы Windows следует отключить?

Вот список служб Windows (Services) , считающиеся потенциально опасными, то есть делающие ваш компьютер уязвимым для внешних вторжений:

- Удаленный реестр (RemoteRegistry) - позволяет удаленным пользователям изменять параметры реестра на вашем компьютере; если остановить эту службу, реестр может быть изменен только локальными пользователями, работающими на компьютере.

- Службы терминалов (TermService) - вообще эта служба предназначена для удалённого подключения к вашей машине по сети с возможностью управления ею. Она предоставляет возможность нескольким пользователям интерактивно подключаться к компьютеру и отображает рабочий стол и приложения на удаленных компьютерах. Является основой для удаленного рабочего стола, удаленного администрирования, удаленного помощника и служб терминалов.

- Служба сообщений (Messenger) - посылает выбранным пользователям и компьютерам административные оповещения. При отсутствии сети (и соответственно администратора) абсолютно бесполезна. Также желательно отключить для того, чтобы запретить net send сообщения для скрытия вашего компьютера от автоматизированных спам рассылок. Никакого отношения к программе Windows/MSN Messenger эта служба не имеет.

- Служба обнаружения SSDP (SSDPSRV) - включает обнаружение UPnP-устройств в домашней сети. UPnP , или Universal Plug and Play - это универсальная автоматическая настройка и подключение сетевых устройств друг к другу, в результате чего сеть (например, домашняя) может стать доступной большему числу людей.

- Оповещатель (Alerter) - посылает выбранным пользователям и компьютерам административные оповещения. В домашних условиях служба не нужна.

- Планировщик заданий

(Shedule) - позволяет настраивать расписание автоматического выполнения задач на компьютере. Автоматически запускает различные приложения, программы, скрипты,

функцию резервного копирования в запланированное вами время (по умолчанию эти задания можно найти здесь: Пуск → Программы → Стандартные → Служебные → Назначенные задания

). Если вы не используете эту функцию, отключите эту службу. К тому же уязвимость

этой службы используется некоторыми вирусами для автозагрузки.

Однако имейте в виду, что некоторые ативирусы, например Symantec или McAfee , используют эту службу для обновления в определенное время и запланированных сканирований системы. Так что в этом случае отключать планировщик заданий не стоит. - NetMeeting Remote Desktop Sharing (mnmsrvc) - разрешает проверенным пользователям получать доступ к рабочему столу Windows через корпоративную интрасеть, используя NetMeeting.

- Диспетчер сеанса справки для удаленного рабочего стола (Remote Desktop Help Session Manager) - управляет возможностями Удаленного помощника .

- Telnet (Telnet) - позволяет удаленному пользователю входить в систему и запускать программы, поддерживает различных клиентов TCP/IP Telnet, включая компьютеры с операционными системами UNIX и Windows. Обеспечивает возможность соединения и удалённой работы в системе по протоколу Telnet (Teletype Network) с помощью командного интерпретатора. Данный протокол не использует шифрование и поэтому очень уязвим для атак при применении его в сети. Если эта служба остановлена, то удаленный пользователь не сможет запускать программы.

Другие службы, которые, возможно, не используются на вашем компьютере, но при этом загружают память, изрядно тормозя загрузку и работу системы:

Автоматическое обновление - включает загрузку и установку обновлений Windows). Если вы не пользуетесь этой службой, отключайте.

Вторичный вход в систему – позволяет запускать процессы от имени другого пользователя. Если в системе только ваша учётная запись (не считая записи администратора), тоже можно отключить.

Диспетчер очереди печати (Print Spooler) - отвечает за обработку, планирование и распределение документов, предназначенных для печати. Если у вас нет принтера, отключайте.

Справка и поддержка – если вы не пользуетесь справочным меню Windows, отключайте.

Обозреватель компьютеров – обслуживает список компьютеров в сети и выдает его программам по запросу. Если у вас нет локальной сети, то отключайте эту службу.

Источник бесперебойного питания – если у вас нет источника бесперебойного питания, то можно отключить и эту службу.

При принятии решения насчет отключения той или иной службы Windows будьте внимательны. Убедитесь, что работа той или иной службы не требуется для функционирования каких-либо нужных вам служб, приложений или устройств.

Перед отключением той или

иной службы посмотрите, какие службы могут от неё зависеть.

Для просмотра зависимостей нужно, открыв свойства службы, перейти в

последнюю закладку - "Зависимости" ("Dependencies"). Верхний список

будет показывать службы, от работы которых зависит функционирование

выбранной. Нижний список, наоборот, содержит службы, которые

находятся в зависимости от данной.

Если вообще отсутствуют какие-либо зависимости, то службу можно

отключать без опасений.

Инструкция подходит для Windows XP, но в других конфигурациях Windows действия аналогичны, хотя названия служб могут несколько отличаться.